Quand le risque fournisseur a cessé d’être une catégorie pour devenir la norme

Pendant une décennie, la « gestion des risques tiers » était une case de conformité adjacente à la cybersécurité centrale — quelque chose pour l’équipe GRC, les questionnaires fournisseurs, la revue SOC 2 annuelle. Les données d’incidents 2026 ont rendu ce cadrage obsolète. Deux grands rapports publiés au T1 2026 convergent vers la même conclusion inconfortable : la compromission de la chaîne d’approvisionnement n’est plus une catégorie d’attaque émergente. C’est celle par défaut.

Le rapport Unit 42 Global Incident Response 2026 de Palo Alto Networks (17 février 2026), basé sur plus de 750 incidents majeurs dans plus de 50 pays, a constaté que 23 % des incidents impliquaient des attaquants exploitant des applications SaaS tierces pour le déplacement latéral ou l’accès initial. Le rapport Bastion 2026 Supply Chain Security a constaté que 70 % des organisations ont subi au moins un incident de sécurité tiers ou de chaîne d’approvisionnement logicielle l’an dernier, avec 35,5 % des brèches liées à l’accès tiers et 41,4 % des attaques de rançongiciel impliquant des vecteurs tiers.

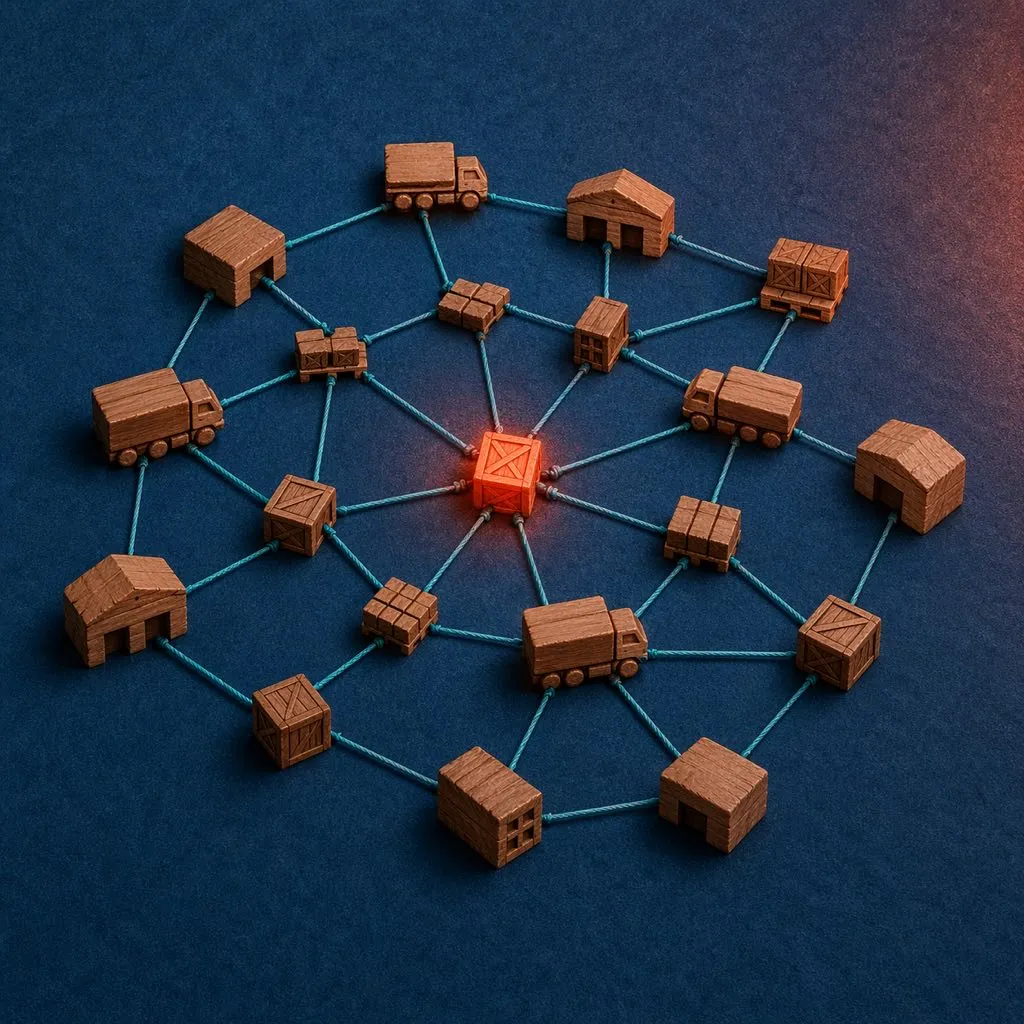

Les chiffres convergent parce que la dynamique sous-jacente est la même : la surface d’attaque d’entreprise est passée de périmètres durcis à des écosystèmes SaaS et fournisseurs tentaculaires qu’aucune organisation ne contrôle de bout en bout.

L’écart de visibilité qui aggrave tout

Le chiffre le plus alarmant du rapport Bastion n’est pas une statistique d’attaque — c’est une statistique de visibilité. Seuls 15 % des RSSI déclarent avoir une visibilité complète sur la chaîne d’approvisionnement. Quatre-vingt-cinq pour cent des responsables de la sécurité ne peuvent pas énumérer entièrement les logiciels tiers, les intégrations SaaS, les autorisations OAuth et les chemins d’accès fournisseurs qui franchissent leur propre périmètre.

Ce n’est pas un écart d’outillage ; c’est un écart de gouvernance. La plupart des organisations connaissent en détail leurs 20 principaux fournisseurs stratégiques. La longue traîne — l’outil IA de productivité qu’un ingénieur a autorisé dans Google Workspace, le widget analytique qu’un marketeur a installé sur le portail client, la dépendance open-source que le pipeline CI/CD tire chaque semaine — n’est pas cartographiée. C’est précisément dans cette longue traîne que les brèches les plus significatives de 2026 ont pris naissance.

Considérez le schéma des 18 derniers mois : la cascade OAuth Salesloft/Drift (ShinyHunters, 2026) a extrait 1,5 milliard d’enregistrements Salesforce de 760 entreprises via un seul jeton GitHub volé. La brèche Vercel/Context.ai (ShinyHunters, avril 2026) a compromis toute une plateforme via l’autorisation OAuth d’un seul employé à un outil IA tiers. Le ver Shai-Hulud 2.0 npm (fin 2025) a affecté plus de 25 000 dépôts GitHub. Aucun de ces incidents n’a nécessité de franchir un périmètre d’entreprise durci. Les trois ont exploité les relations de confiance que les organisations étendent à leurs fournisseurs, intégrations et dépendances.

Publicité

Le coût économique est désormais calibré

Les brèches de chaîne d’approvisionnement ne sont plus un risque rhétorique — elles portent un impact financier calibré. Le rapport Bastion cite 60 milliards de dollars de pertes mondiales dues aux attaques de chaîne d’approvisionnement en 2025 et note qu’une brèche américaine avec implication de la chaîne d’approvisionnement coûte en moyenne 10,22 millions de dollars. L’incident Jaguar Land Rover en 2024, où les attaquants ont exploité une vulnérabilité SAP tierce, est estimé avoir coûté 1,9 milliard £ de pertes et affecté plus de 5 000 organisations en aval de la chaîne d’approvisionnement.

L’étude IBM 2025 sur le coût d’une violation de données a constaté que les brèches impliquant des compromissions tierces prennent en moyenne 267 jours pour être identifiées et contenues — près de neuf mois pendant lesquels les attaquants ont un accès continu. Et une analyse 2026 de Cyber Lab a constaté que l’implication tierce représente désormais environ 30 % de toutes les violations de données, soit environ le double du taux d’il y a seulement quelques années.

Pour les directeurs financiers et les conseils d’administration, le taux de changement est le chiffre qui compte. Un programme de risque fournisseur calibré sur les données de menaces 2022 est dimensionné pour un problème qui a doublé en fréquence et environ triplé en tempo d’attaque.

Ce que « vecteur par défaut » signifie pour les programmes de sécurité

Lorsque la compromission de la chaîne d’approvisionnement est le vecteur de brèche par défaut, trois implications suivent pour les programmes de sécurité :

L’intégration des fournisseurs n’est plus un événement ponctuel. Un rapport SOC 2 issu de l’intégration d’un fournisseur est un instantané du passé. Le paysage des brèches 2026 exige une surveillance continue de la posture de sécurité des fournisseurs, incluant les données sur la surface d’attaque externe, la surveillance des identifiants divulgués et le suivi en quasi-temps réel de la divulgation des vulnérabilités du fournisseur lui-même. Panorays, ReversingLabs et d’autres proposent désormais des plateformes de surveillance continue des fournisseurs explicitement conçues pour ce rythme.

Les intégrations OAuth et SaaS exigent la même gouvernance que les fournisseurs. Une autorisation OAuth à une application tierce est fonctionnellement équivalente à la signature d’un accord de traitement des données avec ce fournisseur — sauf que personne ne l’a revue. Chaque organisation a besoin d’un inventaire OAuth autoritatif, d’une revue périodique des consentements et de contrôles de liste blanche au niveau de la plateforme d’identité.

Les Software Bills of Materials (SBOM) doivent être opérationnels, pas archivistiques. La plupart des organisations qui ont adopté les SBOM les traitent comme des artefacts de conformité. L’usage opérationnel — tirer des flux de vulnérabilités, les faire correspondre aux composants en usage, déclencher des flux de mise à jour — est ce qui empêche le prochain événement Log4Shell ou XZ Utils de devenir une brèche plutôt qu’un quasi-accident. Le rapport ReversingLabs 2026 suit une croissance de 73 % des logiciels malveillants open-source, dont une grande partie dans des paquets tirés comme dépendances transitives dans les systèmes de production.

Le contenu de détection doit couvrir le scénario « via le chemin de confiance ». Les règles de détection classiques supposent que les attaquants viennent de l’extérieur. Les attaques de chaîne d’approvisionnement arrivent à l’intérieur de pipelines de confiance — un appel API fournisseur, une mise à jour logicielle signée, une synchronisation autorisée OAuth. Le contenu de détection doit modéliser ces chemins de confiance comme surface d’attaque et signaler les anomalies en leur sein.

Une liste de contrôle 2026 pour conseils et RSSI

Pour les organisations révisant leur programme de risque tiers en 2026, cinq éléments appartiennent à l’agenda à court terme :

- Construire un inventaire complet des tiers, incluant les intégrations SaaS, les autorisations OAuth et les dépendances logicielles — pas seulement les fournisseurs nommés dans les registres d’achat.

- Mesurer la visibilité actuelle de la chaîne d’approvisionnement par rapport au benchmark de 15 % des RSSI — si l’inventaire est incomplet, aucun contrôle en aval ne fonctionne.

- Établir une surveillance continue pour le top niveau des fournisseurs et toutes les intégrations avec accès à des données sensibles.

- Opérationnaliser l’ingestion SBOM avec correspondance automatisée aux flux de vulnérabilités et flux de correctifs.

- Mener au moins un exercice de simulation par an qui commence par un scénario de compromission d’un fournisseur de confiance, pas un scénario de brèche de périmètre.

Le chiffre de 23 % d’Unit 42 et le chiffre de 70 % de Bastion ne sont pas des plafonds — ce sont des mesures d’état actuel. Les organisations qui les traitent comme la nouvelle ligne de base construiront des programmes qui correspondent à l’environnement de menaces 2026. Les organisations qui les traitent comme des valeurs aberrantes découvriront dans leurs propres rapports d’incidents pourquoi elles ne l’étaient pas.

Questions Fréquemment Posées

Quelle est la différence entre « chaîne d’approvisionnement » et « risque tiers » dans les rapports 2026 ?

Les deux termes se chevauchent mais soulignent des angles différents. Le « risque tiers » fait traditionnellement référence aux fournisseurs et prestataires de services — les relations juridiques et contractuelles qu’une organisation engage. La « chaîne d’approvisionnement » dans le contexte de la cybersécurité s’étend aux composants logiciels (bibliothèques open-source, logiciels commerciaux, pipelines de build), aux intégrations SaaS, aux applications OAuth et à tout chemin de données ou de code de confiance qui franchit le périmètre de l’organisation. La statistique de 23 % d’Unit 42 se réfère spécifiquement aux applications SaaS tierces ; le chiffre de 70 % de Bastion inclut la chaîne d’approvisionnement logicielle plus large.

En quoi est-ce différent de l’ère SolarWinds de 2020 ?

SolarWinds a été un tournant, mais c’était principalement une compromission d’un pipeline de mise à jour logicielle commerciale. Le paysage 2026 inclut ce schéma d’attaque plus les cascades SaaS basées sur OAuth (Salesloft/Drift, Vercel/Context.ai), la compromission de paquets open-source (Shai-Hulud 2.0, XZ Utils) et l’exploitation de fournisseurs ICS tiers (Jaguar Land Rover). La surface d’attaque s’est élargie de la chaîne d’approvisionnement logicielle à la chaîne d’approvisionnement des relations de confiance, et le volume d’incidents a environ doublé.

Quelle est l’action à plus fort levier pour une organisation de taille moyenne ?

Construire un inventaire complet des autorisations OAuth, des intégrations SaaS et des dépendances logicielles tierces. Les organisations ne peuvent pas protéger ce qu’elles ne peuvent pas énumérer, et les données Bastion montrent que seuls 15 % des RSSI ont une visibilité complète sur la chaîne d’approvisionnement. Avant d’investir dans des outils de surveillance continue ou des plateformes SBOM, assurez-vous que l’inventaire lui-même est complet et à jour — sinon les contrôles en aval auront des angles morts qui correspondent à l’endroit où les brèches prennent effectivement naissance.