Scope : Globale

IA & Automatisation

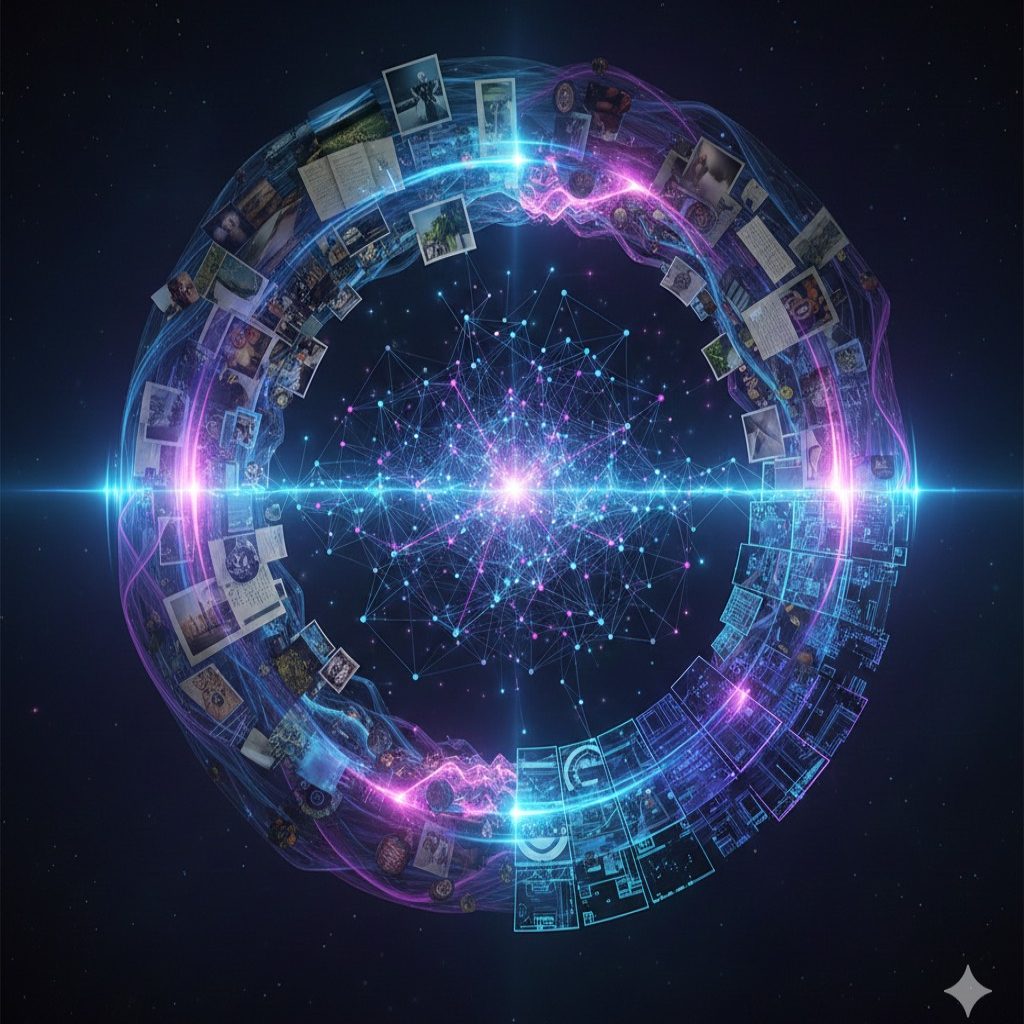

La révolution des données synthétiques : entraîner l’IA sur des données générées par l’IA

Internet a été lu. Et maintenant ? Les lois d’échelle qui ont propulsé la révolution des grands modèles de langage...

Compétences & Carrières

L’ingénieur Staff+ : évoluer au-delà de senior sans devenir manager

La voie IC atteint la maturité Pendant la majeure partie de l’histoire du génie logiciel, le parcours professionnel comportait un...

Politique & Réglementation

Réglementation des technologies spatiales : comment l’internet satellite, les débris et les licences de lancement créent de nouveaux défis politiques

La nouvelle course spatiale est un vide réglementaire La constellation Starlink de SpaceX a atteint environ 9 800 satellites en...

Compétences & Carrières

L’économie du développeur solo : comment des entreprises SaaS d’une seule personne gagnent des millions avec l’IA

La nouvelle économie de l’unité Pieter Levels gère Photo AI, Remote OK et Interior AI. Revenus annuels combinés : plus...

Cybersécurité & Risques

La surface d’attaque en expansion : comment la prolifération SaaS et le Shadow IT créent des brèches en entreprise

L’explosion SaaS que personne ne sécurise L’entreprise moderne fonctionne sur le SaaS. Selon le SaaS Management Index 2025 de Zylo,...

Cybersécurité & Risques

Red Team, Blue Team, Purple Team : L’évolution des tests de sécurité offensifs

Au-delà du test d’intrusion Le concept de tests de sécurité adverses est plus ancien qu’internet. L’armée américaine a inventé le...

Infrastructure & Cloud

Infrastructure de données en temps réel : comment Apache Kafka, Flink et les architectures de streaming alimentent l’entreprise moderne

Le changement de paradigme du batch vers le streaming Pendant des décennies, le traitement des données d’entreprise a suivi un...

IA & Automatisation

Architecture RAG : comment la génération augmentée par récupération résout le plus grand problème de l’IA d’entreprise

Le problème d’hallucination que le RAG résout Les grands modèles de langage présentent un défaut fondamental qui rend leur déploiement...

Cybersécurité & Risques

Technologies de protection de la vie privée : comment le FHE, le MPC et la confidentialité différentielle permettent le calcul sur des données chiffrées

Le compromis confidentialité-utilité est en train d’être résolu Pendant des décennies, la confidentialité des données et leur utilité ont été...

Compétences & Carrières

La neurodiversité dans la tech : comment l’industrie apprend enfin à recruter et retenir les talents neurodivergents

Le plus grand vivier de talents inexploité de la technologie L’industrie technologique a passé la dernière décennie à parler de...

Politique & Réglementation

Neutralité du net et splinternet : l’internet ouvert se fragmente-t-il irréversiblement ?

Internet n’était pas censé avoir de frontières La conception fondamentale d’internet — commutation de paquets, protocoles ouverts, connectivité de bout...