Le changement de paradigme dans le paysage des menaces

L’industrie de la cybersécurité a entamé 2026 face à un changement de paradigme fondamental. L’IA n’est plus seulement un atout défensif — elle est devenue une arme principale dans l’arsenal des adversaires. Selon le rapport mondial des menaces 2026 de CrowdStrike, les adversaires utilisant l’IA ont augmenté leurs opérations de 89% en glissement annuel, instrumentalisant l’intelligence artificielle dans la reconnaissance, le vol d’identifiants, le développement de malwares et les techniques d’évasion.

La recherche en sécurité de Microsoft d’avril 2026 a confirmé que les acteurs malveillants ont accéléré leur abus de l’IA, passant de son utilisation comme outil de productivité à son déploiement comme surface d’attaque active. La vitesse et la sophistication des attaques alimentées par l’IA ont dépassé les capacités défensives de nombreuses organisations.

Comment les attaquants instrumentalisent l’IA

L’instrumentalisation de l’IA se manifeste à chaque étape du cycle de vie de l’intrusion.

Phishing et ingénierie sociale : Les e-mails de phishing générés par l’IA ont atteint une augmentation de 450% du taux de clic par rapport aux campagnes humaines. L’indice de menaces X-Force 2026 d’IBM a révélé que 40% des e-mails de compromission professionnelle sont désormais générés par l’IA, avec une qualité linguistique qui rend les heuristiques de détection traditionnelles obsolètes.

Développement de malwares : L’IA permet des malwares qui s’adaptent aux environnements victimes en temps réel. Au lieu de s’appuyer sur des signatures statiques, la régénération de charge utile alimentée par l’IA produit des outils qui se transforment continuellement, échappant aux systèmes de détection des terminaux.

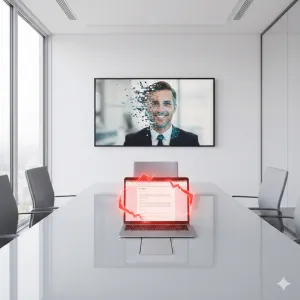

Fraude par deepfake : Les deepfakes vocaux et vidéo sont devenus des armes opérationnelles pour la compromission d’e-mails professionnels et les schémas de fraude bancaire. Le rapport annuel 2026 de PwC sur la dynamique des menaces a mis en évidence la montée des attaques basées sur l’identité alimentées par des médias synthétiques générés par l’IA.

Découverte automatisée de vulnérabilités : Les systèmes d’IA peuvent scanner les bases de code et les architectures réseau à la vitesse de la machine, identifiant les vulnérabilités zero-day plus rapidement que les chercheurs en sécurité humains.

L’écart de préparation

Malgré l’escalade des menaces, les organisations restent structurellement mal préparées. Deux tiers des RSSI et experts en sécurité identifient les menaces pilotées par l’IA comme leur préoccupation principale pour 2026, mais l’adoption défensive de l’IA reste significativement en retard par rapport à l’usage offensif.

Le défi central est la vitesse. Les adversaires passent de l’accès initial au mouvement latéral en minutes, pas en jours. Les centres d’opérations de sécurité (SOC) traditionnels dotés d’analystes humains ne peuvent pas égaler cette vélocité.

Un problème supplémentaire : 95% des équipes de cybersécurité signalent au moins une lacune critique en compétences, l’expertise en sécurité IA figurant parmi les compétences les plus rares.

Publicité

Risques sectoriels spécifiques

Santé : Les institutions médicales font face à une exposition accrue alors que les attaques alimentées par l’IA ciblent les données patients et les infrastructures critiques.

Services financiers : L’évasion de la détection de fraude alimentée par l’IA crée de nouvelles catégories de criminalité financière. L’autorisation vocale par deepfake et la documentation générée par l’IA peuvent contourner l’authentification multifacteur.

Infrastructures critiques : Les réseaux électriques, les systèmes d’eau et les réseaux de télécommunications font face à une reconnaissance et une exploitation améliorées par l’IA.

L’IA défensive : le contrepoids

Les principaux fournisseurs de sécurité déploient l’IA comme contrepoids. CrowdStrike, SentinelOne et Microsoft ont tous étendu leurs capacités de détection des menaces basées sur l’IA en 2026. Le paradigme émergent est la sécurité IA contre IA, où les modèles défensifs doivent dépasser les modèles offensifs.

Les stratégies défensives clés incluent l’analyse comportementale détectant les modèles de contenu généré par l’IA, les systèmes d’authentification continue contre les attaques d’identité par deepfake, et la chasse aux menaces automatisée.

Ce que les organisations doivent faire maintenant

Les dirigeants de la sécurité doivent agir immédiatement. Déployer des opérations de sécurité augmentées par l’IA. Investir dans la formation des employés ciblant spécifiquement le phishing généré par l’IA et les scénarios deepfake. Implémenter des architectures zero-trust. Développer des plans de réponse aux incidents qui tiennent compte des attaques progressant à vitesse machine.

Questions fréquentes

En quoi les e-mails de phishing générés par l’IA diffèrent-ils du phishing traditionnel ?

Les e-mails de phishing générés par l’IA éliminent les erreurs grammaticales, les formulations maladroites et les modèles génériques que les systèmes de détection traditionnels signalent. Ils peuvent être personnalisés à grande échelle, imiter le style d’écriture de personnes spécifiques et adapter le contenu en fonction des réponses. L’augmentation de 450% du taux de clic reflète ce saut qualitatif.

L’IA peut-elle vraiment créer des malwares qui échappent à la détection ?

Oui. Les malwares alimentés par l’IA utilisent des techniques comme la régénération de charge utile, où le code malveillant se modifie continuellement pour éviter la détection par signatures. L’IA permet également le débogage en temps réel — si une charge utile est interceptée, l’IA peut analyser pourquoi, modifier le code et réessayer en quelques minutes.

Quelle est l’action défensive la plus urgente pour les organisations ?

Déployer une sécurité e-mail augmentée par l’IA et implémenter une vérification d’identité continue. Le phishing généré par l’IA est le vecteur d’attaque le plus courant et efficace en 2026, et 40% de la compromission d’e-mails professionnels est désormais générée par l’IA.

Sources et lectures complémentaires

- Threat Actor Abuse of AI Accelerates from Tool to Cyberattack Surface — Microsoft Security Blog

- 2026 CrowdStrike Global Threat Report: AI Accelerated Adversaries — CrowdStrike

- IBM 2026 X-Force Threat Index: AI-Driven Attacks Are Escalating — IBM

- PwC Annual Threat Dynamics 2026: Identity Attacks Surge — Industrial Cyber

- Cybersecurity 2026: The Year Ahead in AI, Adversaries, and Global Change — SentinelOne