L’Appel Vient de l’Intérieur du Bâtiment

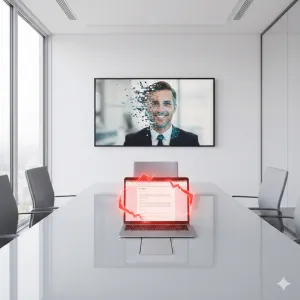

Alors que les organisations investissent des milliards dans les pare-feu, la détection des terminaux et les périmètres zero trust, leur adversaire le plus dangereux possède déjà un badge, un ordinateur portable et un accès aux données les plus sensibles. Les menaces internes — incidents de sécurité causés par des employés, sous-traitants ou partenaires disposant d’un accès légitime — ont représenté 30 % de toutes les violations de données en 2025, selon le Data Breach Investigations Report de Verizon. Le coût annualisé moyen du risque interne par organisation a atteint 17,4 millions de dollars, selon le rapport 2025 Ponemon/DTEX sur le coût des risques internes — contre 16,2 millions en 2023.

Ces chiffres sous-estiment le problème. De nombreux incidents internes passent inaperçus pendant des mois, voire des années. D’autres sont classés comme des violations externes parce que les enquêteurs ne peuvent pas déterminer si un identifiant compromis a été volé par un pirate ou partagé par un employé négligent. Et les menaces internes les plus sophistiquées — des agents étatiques infiltrés dans les effectifs — peuvent ne jamais être détectées.

Le paysage des menaces internes en 2026 est plus complexe que jamais, alimenté par le télétravail (qui a éliminé les contrôles d’accès physiques), la migration vers le cloud (qui a élargi la surface d’attaque), les outils d’IA (qui facilitent l’exfiltration de données) et un nouveau vecteur alarmant : les faux employés financés par des États.

Les Trois Types de Menaces Internes

Toutes les menaces internes ne se valent pas. Comprendre cette taxonomie est essentiel pour construire des défenses efficaces :

Les Insiders Malveillants (25 % des incidents)

Ce sont des employés ou sous-traitants qui abusent délibérément de leur accès pour voler des données, saboter des systèmes ou commettre des fraudes. Les motivations varient : gain financier (vente de données propriétaires ou de bases clients), vengeance (un employé mécontent supprimant des systèmes critiques après son licenciement), idéologie (un lanceur d’alerte divulguant des documents classifiés) ou espionnage (une taupe plantée par un concurrent ou un État).

Les insiders malveillants les plus dommageables sont ceux occupant des postes à privilèges : administrateurs systèmes, administrateurs de bases de données et ingénieurs DevOps disposant d’un accès étendu aux systèmes de production et aux données. Un seul administrateur de base de données malveillant peut exfiltrer l’intégralité d’une base clients en quelques minutes. Un SRE mécontent peut détruire l’infrastructure de production en quelques commandes.

Cas récents notables : En 2023, deux anciens employés de Tesla ont divulgué plus de 100 gigaoctets de données confidentielles — incluant les informations personnelles de plus de 75 000 employés actuels et anciens — au média allemand Handelsblatt. Les données divulguées comprenaient des noms, des numéros de sécurité sociale, des adresses et des coordonnées bancaires de clients. Tesla a obtenu des ordonnances judiciaires contre les anciens employés, mais le mal était fait. Dans une affaire distincte, un ancien ingénieur de Tesla a téléversé plus de 300 000 fichiers de code source propriétaire d’Autopilot vers un compte cloud personnel avant de rejoindre la startup chinoise de véhicules électriques XPeng Motors — une affaire litigieuse depuis 2019 et réglée en 2025. Ces cas illustrent un schéma récurrent : des employés emportant des données lors de leur départ, que ce soit pour embarrasser un ancien employeur, obtenir un avantage chez un nouveau, ou les revendre sur le dark web.

Les Insiders Négligents (55 % des incidents)

La majorité des incidents internes ne sont pas causés par la malveillance mais par la négligence. Un employé envoie des données clients sensibles à la mauvaise adresse e-mail. Un développeur pousse des clés API et des mots de passe vers un dépôt GitHub public. Un administrateur configure mal un bucket de stockage cloud, exposant des millions d’enregistrements sur internet. Un collaborateur clique sur un lien de phishing et fournit involontairement ses identifiants à un attaquant.

Les insiders négligents sont plus difficiles à prévenir car ils n’ont pas l’intention de nuire. Les contrôles techniques (prévention des pertes de données, restrictions d’accès) aident, mais ne peuvent pas éliminer entièrement l’erreur humaine. La formation et la culture — construire un effectif sensibilisé à la sécurité — sont tout aussi importants mais plus difficiles à mesurer et à maintenir.

L’amplificateur du télétravail : Depuis 2020, le télétravail a considérablement accru le risque lié aux insiders négligents. Les employés travaillant depuis leur domicile utilisent des appareils personnels, se connectent à des réseaux WiFi non sécurisés, partagent des écrans lors de visioconférences qui exposent involontairement des informations sensibles, et mélangent comptes personnels et professionnels. La frontière entre informatique d’entreprise et personnelle s’est estompée, et les politiques de sécurité conçues pour les environnements de bureau sont souvent ignorées ou inapplicables à domicile.

Les Insiders Compromis (20 % des incidents)

Un insider compromis est un employé dont les identifiants ou l’appareil ont été pris en main par un attaquant externe. Du point de vue de l’organisation, la violation de données résultante semble provenir de l’intérieur — car c’est le cas. Les identifiants légitimes de l’employé sont utilisés pour accéder aux systèmes, exfiltrer des données ou déployer des logiciels malveillants.

La compromission des identifiants résulte souvent du phishing, du credential stuffing (utilisation de mots de passe volés lors d’autres violations) ou du détournement de session. Les kits de phishing de type Adversary-in-the-Middle (AiTM) — qui interceptent et rejouent les jetons MFA en temps réel — ont rendu même les comptes protégés par MFA vulnérables à la compromission.

La Menace des Faux Employés Nord-Coréens

Le développement le plus alarmant dans les menaces internes en 2025-2026 est la découverte que des agents nord-coréens ont infiltré des centaines d’entreprises dans le monde en se faisant passer pour des travailleurs IT à distance légitimes.

Le stratagème fonctionne ainsi : des travailleurs IT nord-coréens, opérant depuis la Chine, la Russie ou l’Asie du Sud-Est, créent de fausses identités à partir d’informations personnelles volées ou fabriquées. Ils postulent à des postes IT à distance dans des entreprises occidentales — développement logiciel, DevOps, tests QA. Ils utilisent des photos de profil générées par IA, des historiques LinkedIn fabriqués et paient parfois des complices basés aux États-Unis pour recevoir les ordinateurs portables de l’entreprise et assister à l’intégration en personne.

Une fois embauchés, ces agents effectuent un travail légitime (souvent avec compétence) tout en simultanément :

- Exfiltrant du code source propriétaire et de la propriété intellectuelle vers les agences gouvernementales nord-coréennes

- Canalisant leurs salaires pour financer les programmes d’armement nord-coréens (les Nations Unies estiment que les travailleurs IT nord-coréens génèrent entre 250 et 600 millions de dollars par an pour le régime, le gouvernement retenant jusqu’à 90 % des revenus)

- Installant des portes dérobées dans les systèmes de l’entreprise pour une exploitation future

- Effectuant des reconnaissances sur l’infrastructure, les clients et les partenaires de l’entreprise

En 2025, le FBI, le DOJ et le Département du Trésor ont intensifié les poursuites de manière spectaculaire : le Département de la Justice a annoncé cinq plaidoyers de culpabilité et plus de 15 millions de dollars de confiscations civiles, tandis que les enquêtes ont confirmé que des agents nord-coréens avaient infiltré plus de 100 entreprises américaines avec l’aide de complices locaux gérant des « fermes de laptops » dans 16 États. CrowdStrike, qui suit cette activité sous le nom « Famous Chollima », a signalé 304 incidents en 2024 à lui seul.

Le défi de la détection est considérable. Il ne s’agit pas de script kiddies non qualifiés — ce sont des professionnels IT formés qui produisent un véritable travail. Les indicateurs traditionnels de menace interne (mauvaises performances, horaires de travail inhabituels, anomalies comportementales) peuvent ne pas s’appliquer. La détection nécessite une vérification rigoureuse de l’identité lors du recrutement, la surveillance des anomalies géographiques (modèles d’utilisation VPN suggérant que le travailleur n’est pas là où il prétend être) et la corrélation des schémas financiers (paiements de salaires acheminés via des intermédiaires inhabituels).

Publicité

Détection : UEBA et Analyse Comportementale

L’analyse comportementale des utilisateurs et des entités (UEBA — User and Entity Behavior Analytics) est devenue la technologie principale pour détecter les menaces internes. Les systèmes UEBA établissent une base comportementale de référence pour chaque utilisateur et entité (appareil, application, compte de service) au sein de l’organisation, puis signalent les anomalies pouvant indiquer une activité malveillante ou compromise.

Ce que l’UEBA surveille :

- Modèles d’accès : Un employé qui accède normalement à 10 fichiers par jour télécharge soudainement 10 000 fichiers. Un développeur qui n’a jamais accédé à la base de données financière interroge soudainement les enregistrements de paiement des clients.

- Anomalies temporelles : Un employé à New York se connecte à 3 h du matin heure locale. Un sous-traitant accède aux systèmes un jour férié.

- Anomalies géographiques : Un employé se connecte depuis deux pays en une heure (voyage impossible). Un « travailleur à distance au Texas » se connecte systématiquement depuis une adresse IP à Pyongyang.

- Mouvements de données : Des volumes importants de données transférés vers des messageries personnelles, des clés USB, des comptes de stockage cloud ou des services externes. Utilisation inhabituelle d’outils de compression, de chiffrement ou d’obfuscation.

- Escalade de privilèges : Un employé demande des permissions élevées qu’il n’a jamais sollicitées auparavant. Le compte d’un sous-traitant est utilisé pour créer de nouveaux comptes ou modifier les contrôles d’accès.

Principales plateformes UEBA en 2026 :

Microsoft Sentinel + Entra ID Protection fournissent une UEBA intégrée pour les environnements Microsoft 365 et Azure, corrélant les signaux de risque de connexion avec les modèles d’accès aux données et le comportement des terminaux.

Splunk UBA applique l’apprentissage automatique aux données de journalisation de l’ensemble de l’entreprise, générant des scores de risque pour les utilisateurs et entités que les équipes de sécurité peuvent investiguer.

Securonix se spécialise dans l’UEBA avec du contenu de menaces intégré (modèles de détection préconstruits pour les scénarios courants de menaces internes) et une intégration SOAR pour la réponse automatisée.

Exabeam combine l’UEBA avec une « chronologie intelligente » qui reconstitue la séquence complète des actions d’un utilisateur à travers les systèmes, rendant l’investigation plus rapide et plus complète.

Prévention : Zero Trust, DLP et Contrôles de Processus

La détection est essentielle mais insuffisante. Les organisations doivent également mettre en place des contrôles préventifs :

Architecture Zero Trust : Le principe du « ne jamais faire confiance, toujours vérifier » est la défense fondamentale contre les menaces internes. Chaque demande d’accès est authentifiée, autorisée et continuellement validée — que l’utilisateur soit à l’intérieur ou à l’extérieur du réseau d’entreprise. La microsegmentation limite les déplacements latéraux afin qu’un insider compromis ou malveillant dans un système ne puisse pas facilement pivoter vers d’autres.

Prévention des Pertes de Données (DLP) : Les systèmes DLP surveillent et contrôlent les données en mouvement (e-mails, transferts de fichiers), les données au repos (fichiers stockés, bases de données) et les données en cours d’utilisation (copier-coller, capture d’écran). Le DLP moderne est contextuel — il peut distinguer entre un employé envoyant un tableur à un collègue (normal) et un employé envoyant le même tableur vers un compte Gmail personnel (suspect).

Gestion des Accès à Privilèges (PAM) : Les solutions PAM appliquent l’accès juste-à-temps (les privilèges sont accordés uniquement pour la durée nécessaire et automatiquement révoqués), l’enregistrement de session (toutes les sessions administratives sont enregistrées pour audit) et le coffre-fort d’identifiants (les administrateurs ne voient jamais les mots de passe réels — ils extraient des identifiants temporaires d’un coffre-fort).

Processus de départ : Un pourcentage surprenant de vols de données survient dans les deux semaines précédant le départ d’un employé. La révocation immédiate des accès dès la démission ou le licenciement, combinée à une surveillance rétrospective de l’activité récente de l’employé, constitue un contrôle critique — et fréquemment négligé.

Le Défi Culturel

L’aspect le plus difficile de la gestion des menaces internes est la tension culturelle entre sécurité et confiance. Une surveillance agressive peut créer une atmosphère de surveillance qui nuit au moral, érode la confiance et, paradoxalement, augmente le risque interne (les employés mécontents sont plus susceptibles d’agir de manière malveillante).

Les organisations progressistes abordent ce défi en :

- Étant transparentes sur les politiques de surveillance — les employés doivent savoir ce qui est surveillé et pourquoi

- Concentrant la surveillance sur les données à haut risque et les accès à privilèges plutôt que sur la surveillance générale des employés

- Utilisant les données de surveillance uniquement pour les enquêtes de sécurité, pas pour la gestion des performances ou les décisions RH

- Fournissant des canaux de sécurité psychologique (signalement anonyme, programmes de médiateur) afin que les employés puissent exprimer leurs préoccupations sans crainte de représailles

- Traitant les insiders négligents comme une opportunité de formation plutôt qu’une mesure disciplinaire (sauf en cas de négligence grave ou de récidive)

Questions Fréquemment Posées

Qu’est-ce que the insider threat crisis ?

Cet article couvre les aspects essentiels de ce sujet, en examinant les tendances actuelles, les acteurs clés et les implications pratiques pour les professionnels et les organisations en 2026.

Pourquoi the insider threat crisis est-il important ?

Ce sujet est important car il a un impact direct sur la façon dont les organisations planifient leur stratégie technologique, allouent leurs ressources et se positionnent dans un paysage en évolution rapide.

Quels sont les points clés à retenir de cet article ?

L’article analyse les mécanismes clés, les cadres de référence et les exemples concrets qui permettent de comprendre le fonctionnement de ce domaine, en s’appuyant sur des données actuelles et des études de cas.

Sources et lectures complémentaires

- Verizon — 2025 Data Breach Investigations Report

- Ponemon/DTEX — 2025 Cost of Insider Risks Global Report

- FBI — DPRK IT Workers Advisory

- DOJ — North Korean Remote IT Worker Enforcement Actions (2025)

- CrowdStrike — Famous Chollima: North Korean IT Worker Threat

- CISA — Insider Threat Mitigation Guide

- Microsoft — Insider Risk Management

- Gartner — Market Guide for Insider Risk Management Solutions

- Securonix — Insider Threat Report 2025

- NIST — Insider Threat Framework (SP 800-53 Rev. 5)