لعقود، كان العنصر البشري الحلقة الأضعف في الأمن السيبراني. رسائل التصيد الإلكتروني تخدع الموظفين للكشف عن كلمات المرور. المكالمات الهاتفية المنتحلة لشخصية الدعم التقني تتلاعب بالمستخدمين لتثبيت برمجيات خبيثة. الهندسة الاجتماعية (Social Engineering) تستغل الثقة والإلحاح والسلطة لتجاوز ضوابط تقنية تكلّف الملايين لنشرها. حاول التدريب على الوعي الأمني جعل البشر أفضل في التعرف على هذه الهجمات. ساعد ذلك، لكن الهجمات استمرت في التطور.

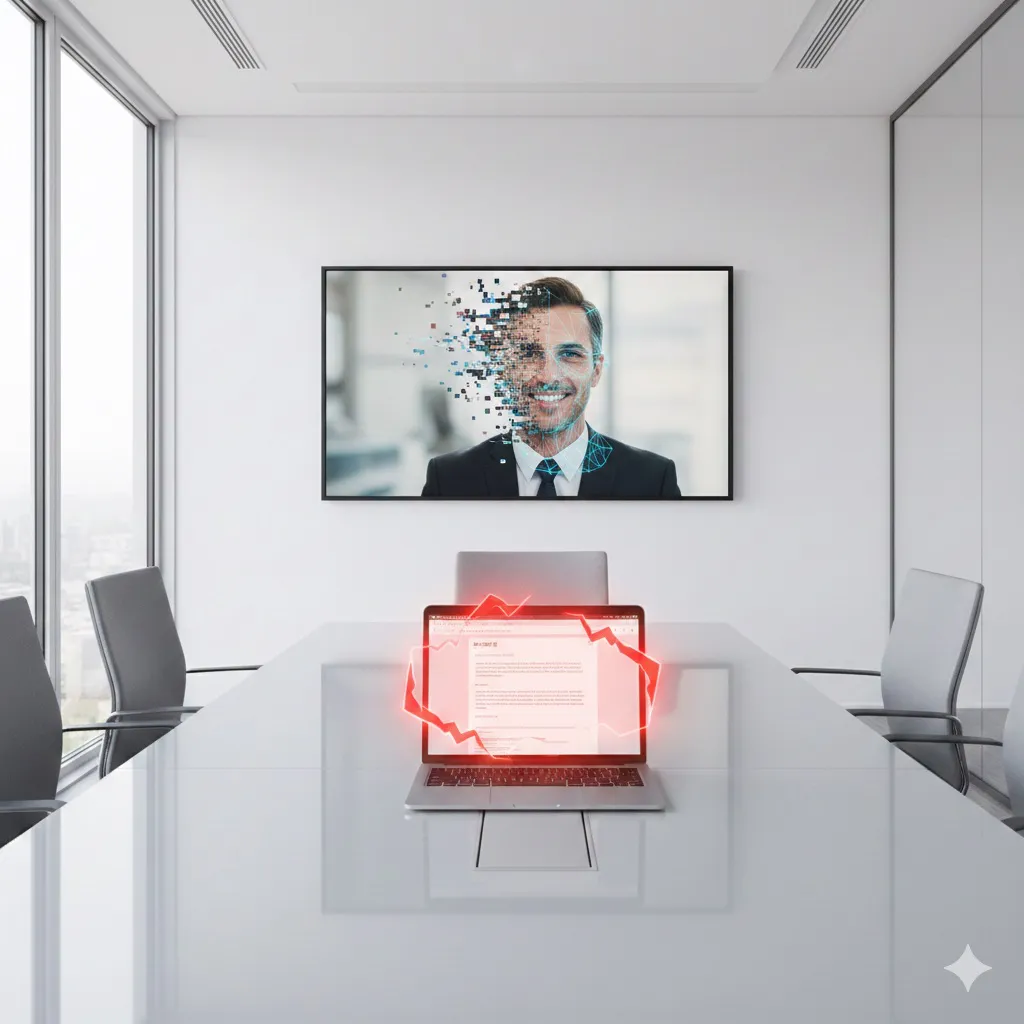

الآن، عزّز الذكاء الاصطناعي ناقل هجوم العنصر البشري بدرجة تُغيّر حساب التهديد جذرياً. رسالة “الأمير النيجيري” بأخطائها النحوية الواضحة باتت من الماضي. في عام 2026، رسائل التصيد المولّدة بالذكاء الاصطناعي لا يمكن تمييزها عن المراسلات المؤسسية المشروعة. استنساخ الصوت بالذكاء الاصطناعي (Voice Cloning) يمكنه نسخ صوت مدير تنفيذي في الوقت الحقيقي من دقيقتين فقط من التسجيل الصوتي. التزييف العميق بالفيديو (Deepfake) يمكنه تزييف مكالمات فيديو بدقة بصرية مقنعة. سطح هجوم الثقة البشرية أُسلِح على نطاق الآلة.

تشريح هجوم سيبراني معزّز بالذكاء الاصطناعي

هجوم متطور معزّز بالذكاء الاصطناعي في عام 2026 يمر عادة بعدة مراحل، كل منها مُضخّمة بقدرات الذكاء الاصطناعي التوليدي (Generative AI):

الاستطلاع: قبل أي اتصال بالهدف، تجمع أدوات الذكاء الاصطناعي وتحلل المعلومات المتاحة علنياً — ملفات LinkedIn وموقع الشركة والبيانات المالية ووسائل التواصل الاجتماعي والبيانات الصحفية وأدلة الموظفين — لبناء ملفات تفصيلية عن المنظمات والأفراد المستهدفين. ما كان يستغرق ساعات من محللي الاستخبارات البشرية، يُنجزه الذكاء الاصطناعي في دقائق، مُنتجاً ملفاً شاملاً عن الهدف.

توليد رسائل التصيد الموجهة: مسلّحاً ببيانات الاستطلاع، يُولّد الذكاء الاصطناعي رسائل تصيد عالية التخصيص تُشير إلى تفاصيل حقيقية عن عمل الهدف وزملائه وأنشطته الأخيرة. رسالة إلكترونية لمدير مالي قد تُشير إلى علاقة محددة مع مورّد، وتستخدم أسلوب الكتابة الفعلي للمدير التنفيذي (مُدرّب على منشوراته المتاحة)، وتُنشئ إلحاحاً حول حدث تجاري حقيقي (إتمام صفقة علم بها المهاجم من بيان صحفي).

التزييف العميق بالصوت والفيديو: للأهداف الأعلى قيمة، تُنشر أصوات مستنسخة بالذكاء الاصطناعي أو تزييفات عميقة بالفيديو. مكالمة تبدو قادمة من هاتف المدير التنفيذي، بصوت لا يمكن تمييزه عن الصوت الحقيقي، تُوجّه موظفاً مالياً لتحويل أموال أو مشاركة بيانات اعتماد. قضية هونغ كونغ في 2024، حيث أُذن بتحويل 25 مليون دولار بعد مكالمة فيديو مزيفة، كانت حدثاً فارقاً — لكنها ليست فريدة.

الاستغلال الآلي: بمجرد الحصول على بيانات الاعتماد أو الوصول، تُؤتمت أدوات مساعدة بالذكاء الاصطناعي مرحلة الاستغلال — فحص الثغرات وتحديد مسارات الانتقال الجانبي واكتشاف مخازن البيانات عالية القيمة وتأسيس الاستمرارية، بسرعات تُرهق المدافعين البشريين الذين يحاولون اكتشاف النشاط الشاذ.

الاحتيال بالتزييف العميق: دراسة حالة الـ 25 مليون دولار

تستحق قضية الاحتيال بالتزييف العميق في هونغ كونغ عام 2024 فحصاً مفصّلاً لأنها تُوضح القدرة الكاملة للهندسة الاجتماعية المعزّزة بالذكاء الاصطناعي.

تلقى موظف مالي في شركة متعددة الجنسيات رسالة (يُعتقد أنها كانت بريداً تصيدياً في البداية) من شخص يدّعي أنه المدير المالي للشركة، يُوجّهه للمشاركة في مكالمة فيديو سرية.

في المكالمة، رأى الموظف عدة مشاركين، بمن فيهم أشخاص بدوا كالمدير المالي وزملاء كبار آخرين. كانوا جميعاً تزييفات عميقة — نسخ فيديو مولّدة بالذكاء الاصطناعي لأشخاص حقيقيين، بمزامنة شفاه مقنعة وعرض بصري واقعي. وجّه “المدير المالي” الموظف للموافقة على سلسلة تحويلات مصرفية لمعاملة سرية. الموظف، الذي رأى ما بدا أنه عدة مسؤولين تنفيذيين كبار مألوفين في المكالمة، أذن بتحويلات بلغ مجموعها 200 مليون دولار هونغ كونغي (25.6 مليون دولار أمريكي).

اكتُشف الاحتيال بعد أيام عندما تابع الموظف مع المدير المالي الحقيقي عبر قناة مختلفة.

تُمثّل هذه القضية نضج تقنية التزييف العميق من فضول تقني إلى أداة احتيال عملية. المكونات التقنية — استنساخ الصوت من فيديو متاح علنياً، وتخليق الفيديو في الوقت الحقيقي، والعرض المقنع للوجوه المألوفة — كلها متاحة تجارياً وتستمر في التحسن من حيث الجودة مع انخفاض التكلفة.

اختراق البريد الإلكتروني المؤسسي على نطاق الذكاء الاصطناعي

اختراق البريد الإلكتروني المؤسسي (BEC — Business Email Compromise) — الممارسة الإجرامية المتمثلة في انتحال شخصية المسؤولين التنفيذيين أو الأطراف الموثوقة للتلاعب بالمعاملات المالية — كان بالفعل جريمة بقيمة 3 مليارات دولار سنوياً قبل الذكاء الاصطناعي. مع الذكاء الاصطناعي، يتوسع بشكل كبير.

كان اختراق البريد المؤسسي التقليدي يتطلب مشغّلين بشريين قادرين على كتابة إنجليزية مقنعة والبحث عن الأهداف بما يكفي ليبدوا مشروعين وإدارة المراسلات مع الضحايا. هذه المتطلبات حدّت من الحجم. الذكاء الاصطناعي يُزيل كل هذه القيود:

BEC متعدد اللغات: يُولّد الذكاء الاصطناعي رسائل تصيد وBEC مقنعة بأي لغة، بطلاقة على مستوى اللغة الأم. المجموعات الإجرامية المقتصرة سابقاً على الأهداف الناطقة بالإنجليزية تعمل الآن باليابانية والألمانية والعربية والبرتغالية وعشرات اللغات الأخرى بجودة أصلية.

أتمتة الحجم: مشغّل BEC بشري قد يدير 50-100 حملة هجومية متزامنة. أتمتة الذكاء الاصطناعي تُمكّن من آلاف الحملات المخصصة المتزامنة بأدنى إشراف بشري.

التخصيص السياقي: يمكن لاختراق البريد المؤسسي المعزّز بالذكاء الاصطناعي الإشارة إلى معاملات حقيقية محددة، واستخدام مصطلحات داخلية أصيلة من الشركة المستهدفة، وتوقيت الرسائل حول أحداث تجارية فعلية — مما يُقلّل بشكل كبير من محفّزات الشك التي يُدرّب الموظفون المدرّبون أمنياً على مراقبتها.

أفاد مركز شكاوى جرائم الإنترنت (IC3) التابع لمكتب التحقيقات الفيدرالي (FBI) أن خسائر BEC في عام 2024 تجاوزت 2.9 مليار دولار في الولايات المتحدة وحدها، مما يجعلها أكثر فئات الجرائم الإلكترونية ضرراً مالياً. تضخيم الذكاء الاصطناعي لناقل الهجوم هذا يجعل مسار 2026 مقلقاً للغاية.

الذكاء الاصطناعي مقابل الذكاء الاصطناعي: سباق التسلح في أمن البريد الإلكتروني

يقود تهديد التصيد واختراق البريد المؤسسي المعزّز بالذكاء الاصطناعي سباق تسلح في أمن البريد الإلكتروني، مع نشر الذكاء الاصطناعي على الجانب الدفاعي أيضاً.

أمن البريد الإلكتروني التقليدي اعتمد على التصفية القائمة على التوقيعات (حظر النطاقات والروابط الخبيثة المعروفة)، وتقييم السمعة (حظر المرسلين ذوي سجلات السمعة السلبية)، والكشف القائم على القواعد الثابتة (حظر الرسائل ذات الأنماط المحددة).

هذه المقاربات أصبحت غير فعّالة بشكل متزايد ضد الهجمات المولّدة بالذكاء الاصطناعي: رسائل التصيد المولّدة بالذكاء الاصطناعي لا تحتوي على روابط URL خبيثة معروفة، وتأتي من نطاقات جديدة بلا سمعة سلبية، وتنوّع أنماط نصوصها لهزيمة مطابقة التوقيعات.

أمن البريد الإلكتروني القائم على الذكاء الاصطناعي يُحلّل المحتوى السلوكي للرسائل: هل تتطابق هذه الرسالة مع أسلوب كتابة المرسل المزعوم؟ هل يتطابق نمط الطلب مع السلوك التاريخي؟ هل يتناسب إلحاح الطلب وطابعه المالي مع نمط هجوم معروف؟ تنشر أدوات من Abnormal Security وSublime Security وأنظمة Proofpoint المعزّزة بالذكاء الاصطناعي وMicrosoft Defender for Office 365 جميعها تحليلاً قائماً على نماذج لغوية كبيرة لاكتشاف الهجمات المتطورة بناءً على المحتوى الدلالي والانحراف السلوكي بدلاً من التوقيعات.

التحدي الجوهري هو أن نفس قدرات نماذج اللغة الكبيرة التي تُولّد هجمات مقنعة يمكن أيضاً نشرها لتحليل الهجمات وتعديلها لهزيمة الكشف. هذا سباق تسلح حقيقي، حيث الهجوم والدفاع كلاهما مدفوع بالذكاء الاصطناعي، والتوازن يُتنازع عليه باستمرار.

إعلان

استنساخ الصوت: أزمة المصادقة

استُخدمت المصادقة الصوتية طويلاً كعامل في التحقق الأمني — تستخدم مراكز الاتصال غالباً التعرف على الصوت للتحقق من هوية العميل، وتستخدم بعض الأنظمة الداخلية الصوت كعامل مصادقة. قدرة الذكاء الاصطناعي على استنساخ الأصوات من ثانيتين إلى ثلاث ثوانٍ فقط من الصوت كسرت فعلياً المصادقة القائمة على الصوت.

أدوات استنساخ الصوت التجارية — بعضها متاح كمنتجات استهلاكية وأخرى كواجهات API — يمكنها إنتاج نسخ مقنعة من صوت الهدف من فيديو أو صوت عام (خطابات، مقابلات، بودكاست، رسائل صوتية). التخليق الصوتي في الوقت الحقيقي متاح بتأخير منخفض بما يكفي لإجراء محادثات طبيعية. تحسنت جودة إنتاج الأصوات المستنسخة بالذكاء الاصطناعي لدرجة أنها تجتاز العديد من اختبارات أصالة الصوت على مستوى المستهلك.

التداعيات العملية:

- احتيال مراكز الاتصال: محتالون يستخدمون أصواتاً مستنسخة بالذكاء الاصطناعي لأصحاب الحسابات يحاولون اجتياز التحقق الصوتي والوصول إلى الحسابات

- انتحال شخصية المسؤولين التنفيذيين: مكالمات بأصوات مستنسخة لمسؤولين تنفيذيين تُوجّه الموظفين لاتخاذ إجراءات غير مأذون بها

- التصيد الصوتي (Vishing): مكالمات التصيد الصوتي المعزّزة بالذكاء الاصطناعي يمكنها إجراء محادثات ممتدة، تتكيف ديناميكياً مع الردود، دون تدخل مشغّل بشري

تستجيب المؤسسات المالية ومراكز الاتصال وفرق الأمن بالتخلي عن المصادقة بالصوت فقط، ومطالبة عوامل إضافية (المصادقة القائمة على المعرفة، التعرف على الجهاز، القياسات الحيوية السلوكية)، وتطبيق كشف الحيوية الذي يحاول التمييز بين الصوت الحقيقي والمُخلّق.

الدفاع ضد الهندسة الاجتماعية المعزّزة بالذكاء الاصطناعي

رسالة التدريب التقليدي على الوعي الأمني — “ابحث عن الأخطاء الإملائية والروابط المشبوهة” — غير كافية ضد الهجمات المولّدة بالذكاء الاصطناعي. ما الذي يحل محلها؟

ضوابط العمليات، لا الحكم البشري: للإجراءات عالية المخاطر (التحويلات المصرفية، إعادة تعيين بيانات الاعتماد، تغييرات الوصول إلى الأنظمة)، تطبيق ضوابط عمليات لا يمكن تجاوزها بالهندسة الاجتماعية وحدها. إجراءات إعادة الاتصال التي تتحقق من الطلبات عبر قناة مختلفة (رقم هاتف معروف، وليس الرقم من البريد المشبوه) بسيطة وفعّالة. متطلبات الموافقة الثنائية للمعاملات المالية فوق حدود معينة تُنشئ احتكاكاً هيكلياً يهزم التلاعب القائم على الإلحاح.

التحقق عبر قناة منفصلة: أي طلب يُتلقى عبر البريد الإلكتروني أو الرسائل يجب التحقق منه عبر قناة منفصلة ومُنشأة مسبقاً قبل اتخاذ إجراء ذي عواقب. إذا أرسل المدير التنفيذي بريداً يطلب تحويلاً مصرفياً عاجلاً، اتصل بالمدير التنفيذي على رقم معروف مسبقاً — وليس الرقم في البريد الإلكتروني.

أدوات كشف التزييف العميق: يمكن للمنظمات نشر أدوات كشف التزييف العميق التي تُحلّل مكالمات الفيديو بحثاً عن آثار التوليد الاصطناعي. هذه الأدوات غير مثالية — فهي تخوض سباق تسلح مع تحسّن التوليد — لكنها توفر طبقة احتكاك تردع الهجمات الأقل تطوراً.

المصادقة متعددة العوامل المدركة للسياق: تبقى المصادقة متعددة العوامل (MFA) ضرورية، لكن يجب تطبيقها مع وعي بهجمات استبدال شريحة SIM وهجمات التصيد في الوقت الحقيقي التي يمكنها اعتراض رموز OTP. المصادقة متعددة العوامل المقاومة للتصيد (مفاتيح FIDO2/WebAuthn المادية) توفر أقوى مقاومة.

أمن البريد الإلكتروني القائم على الذكاء الاصطناعي أصلياً: استبدال أمن البريد الإلكتروني القائم على التوقيعات بأدوات تحليل سلوكي بالذكاء الاصطناعي تكشف محاولات BEC والتصيد الموجه المتطورة بناءً على الانحرافات السلوكية بدلاً من التوقيعات المعروفة السيئة.

تمارين الفريق الأحمر: التدريب المنتظم على دفاعات مؤسستك بهجمات تصيد وتصيد صوتي وBEC مزيفة عميقة مُحاكاة — باستخدام نفس الأدوات التي يستخدمها المهاجمون — لتحديد الثغرات قبل أن يكتشفها المهاجمون الحقيقيون.

الاستجابة التنظيمية

تستجيب الحكومات لتهديد التزييف العميق والهندسة الاجتماعية المعزّزة بالذكاء الاصطناعي بأُطر تنظيمية، رغم أن وتيرة التنظيم تتخلف عن وتيرة التطور التقني.

قانون الذكاء الاصطناعي الأوروبي (EU AI Act): يشترط تصنيف المحتوى الصوتي والمرئي المولّد بالذكاء الاصطناعي كمحتوى اصطناعي. يجب الإفصاح عن المحتوى الاصطناعي العميق كمحتوى مولّد آلياً عندما يمكن أن يُضلّل الجمهور. دخلت الأحكام حيز التنفيذ تدريجياً ابتداءً من فبراير 2025.

قوانين الولايات الأمريكية: سنّت عدة ولايات قوانين خاصة بالتزييف العميق — تستهدف في المقام الأول الصور الحميمية غير التوافقية والتزييفات العميقة السياسية — لكن تغطية التزييفات العميقة الموجهة للاحتيال تتفاوت.

معايير أصالة المحتوى: توفر مبادرة أصالة المحتوى (CAI) ومعيارها التقني C2PA (التحالف من أجل مصدر المحتوى وأصالته) مصدراً تشفيرياً للوسائط — مما يسمح للصور والفيديوهات بحمل شهادات غير قابلة للتزوير عن أصلها. بدأ كبار مصنّعي الكاميرات والمنصات بتطبيق C2PA. تعتمد فعاليته على التبني الشامل، وهو ما يبعد سنوات.

خاتمة

تُمثّل الهندسة الاجتماعية المعزّزة بالذكاء الاصطناعي تحولاً جذرياً في تهديد العنصر البشري. الدفاعات التي نجحت ضد المهاجمين غير المتطورين غير كافية ضد التخصيص المولّد بالذكاء الاصطناعي واستنساخ الصوت والتزييف العميق بالفيديو المنشور على نطاق واسع. تتضمن الاستجابة المطلوبة إعادة التفكير في المصادقة، وإعادة تصميم العمليات عالية المخاطر لتكون مقاومة للتلاعب، والاستثمار في أدوات كشف قائمة على الذكاء الاصطناعي يمكنها التنافس مع أدوات هجوم قائمة على الذكاء الاصطناعي.

المبدأ الأساسي يبقى دون تغيير: يجب كسب الثقة من خلال حقائق مُتحقق منها وعمليات منظمة، وليس من خلال الألفة المُدركة لصوت أو وجه. في عالم يستطيع فيه الذكاء الاصطناعي انتحال شخصية أي شخص بشكل مقنع، التحقق عبر قنوات مستقلة متعددة ليس بارانويا — بل هو نظافة تشغيلية أساسية.

الأسئلة الشائعة

ما المقصود بـ AI-Powered Cyberattacks؟

يتناول هذا المقال الجوانب الأساسية لهذا الموضوع، ويستعرض الاتجاهات الحالية والجهات الفاعلة الرئيسية والتداعيات العملية على المهنيين والمؤسسات في عام 2026.

لماذا يُعد هذا الموضوع مهمًا؟

يكتسب هذا الموضوع أهمية كبيرة لأنه يؤثر بشكل مباشر على كيفية تخطيط المؤسسات لاستراتيجيتها التقنية وتخصيص مواردها وتموضعها في مشهد سريع التطور.

ما أبرز النقاط المستخلصة من هذا المقال؟

يحلل المقال الآليات الرئيسية والأطر المرجعية والأمثلة الواقعية التي تشرح كيفية عمل هذا المجال، مستندًا إلى بيانات حديثة ودراسات حالة عملية.